Das BB84-Protokoll dient dazu sichere Schlüssel für kryptografische Verschlüsselungen zu generieren. Dabei werden einzelne Photonen verwendet, deren Polarisationszustände zur Informationsübertragung dienen. Dies ist nötig, weil der Zufallsaspekt von einzelnen Photonen genutzt wird, um eine sichere Übertragung zu gewährleisten. In der Praxis ist es sehr aufwendig einzelne Photonen zu erzeugen und noch aufwendiger diese zuverlässig wieder zu messen. Aus diesem Grund wird das BB84-Protokoll nur als Modellexperiment durchgeführt, bei dem keine einzelnen Photonen genutzt werden. In diesem Analogieexperiment kann das Protokoll mit vielen Photonen nachvollzogen und anschaulich vermittelt werden.

Auf dieser Seite finden Sie alle Informationen zum Aufbau des modularen BB84-Modellexperiments und den Besonderheiten sowie Arbeitsmaterialien für den Einsatz im Unterricht.

Aufbau

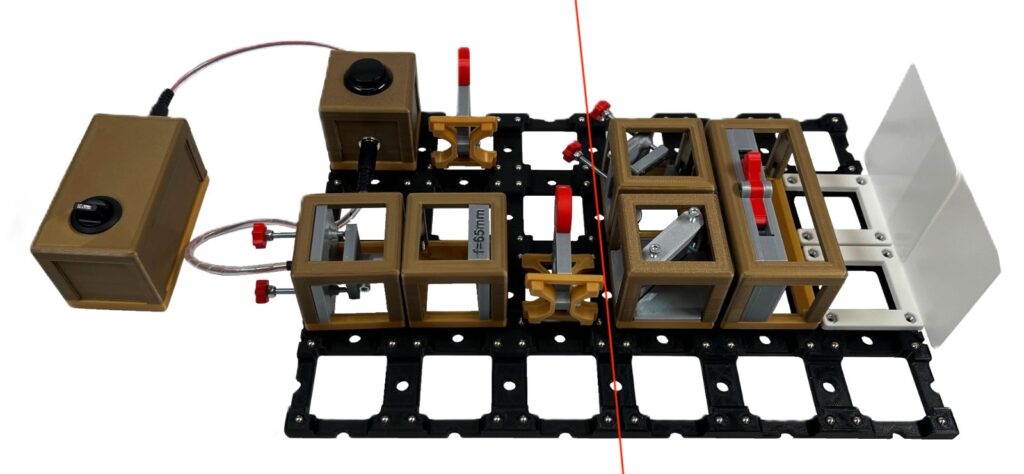

Der Versuchsaufbau ist aufgeteilt in den Sender Alice und den Empfänger Bob.

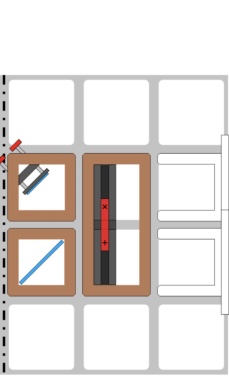

Schematischer Aufbau

Nötige Module:

- LED-Modul (USB) oder LED-Modul

- Batteriekasten

- Linse (65mm)

- Paar Basispolfilter

- Spiegel (45°)

- Strahlteiler

- Gekoppelter Polfilter

- 2x Schirm

- Grundplatte (min. 6×4)

Besonderheiten

Präparation eines Zustandes als Alice

Mit dem Versuchsaufbau des Senders Alice ist es möglich vier unterschiedliche Polarisationszustände zu „präparieren“. Dazu muss nur der richtige Polfilter in der richtigen Ausrichtung im Licht der LED positioniert werden. Der konkrete „Zustand“, der so erzeugt wird, kann von den Eintragungen des Polfilters abgelesen werden, wie in der Abbildung dargestellt.

Beide Polfilter können um 90° gedreht werden, um andere Zustände zu erzeugen. So ist es außerdem möglich die Zustände ↑〉 (bzw. 0°) und |↖〉(bzw. -45°) zu erzeugen. Mit jedem Polfilter lassen sich dementsprechend zwei Zustände präparieren, die genau orthogonal zueinander sind. Gemeinsam werden zwei solcher orthogonalen Zustände Basis genannt. Wir nennen den Polfilter, mit dem sich die Zustände |↗〉und |↖〉erzeugen lassen, X-Polfilter und die zugehörige Basis X-Basis. Den Polfilter mit dem sich die Zustände |↑〉und |→〉erzeugen lassen, nennen wir +-Polfilter und die zugehörige Basis +-Basis.

Durchführen einer Messung

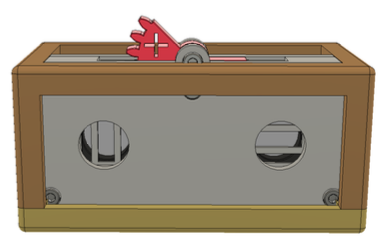

Der Aufbau von Bob dient dazu eine Messung der Polarisationszustände durchzuführen, die von Alice präpariert wurden. Auf Bobs Seite fällt das Licht zunächst auf einen Strahlteiler, der das Licht in zwei Teilstrahlen aufteilt. Einer der Teilstrahlen wird durch einen Spiegel auf den gekoppelten Polfilter reflektiert, der andere trifft direkt auf den gekoppelten Polfilter. Weil sowohl die Reflexion am Spiegel als auch die Reflexion und Transmission am Strahlteiler (nahezu) vollständig polarisationserhaltend sind, treffen zwei Strahlen der gleichen Polarisation auf den gekoppelten Polfilter.

Im gekoppelten Polfilter sind zwei Polarisationsfolien enthalten, die um 90° gegeneinander gedreht sind. Ähnlich wie beim X-Polfilter und beim +-Polfilter ist die Polarisationsrichtung hier vom Gitter vor dem Polfilter abzulesen.

Grenzen des Modells

Im Modell wird das Licht am Strahlteiler in etwa gleichgroße Anteile aufgeteilt. Einer der Polfilter im gekoppelten Polfilter absorbiert das gesamte Licht, der zweite Polfilter transmittiert (nahezu) das gesamte Licht. Dieser zweite Teil ist dann auf dem Schirm zu erkennen. Für den Fall eines einzelnen Photons ist das Aufteilen am Strahlteiler nicht möglich. Stattdessen entsteht eine Superposition, die durch die Messung an einem der Polarisationsfilter kollabiert. Am Ende könnte ein Photon mit einer Wahrscheinlichkeit von 50% wird das Photon bei der Messung am anderen Polfilter absorbiert. Im Realexperiment wird aus diesem Grund stattdessen ein polarisierender Strahlteiler verwendet. Dieser transmittiert immer eine Polarisationsrichtung und reflektiert immer die dazu orthogonale Ausrichtung, sodass es nicht zu Schwierigkeiten mit der Absorption kommen kann.

Simulation einer Schlüssel-Generierung nach dem BB84 Protokoll

Austausch von Daten

Die eigentlichen Informationen werden beim BB84-Protokoll in Form von Bit-Werten in der Polarisation verschlüsselt. Dafür ordnet man jeweils einem der beiden Polarisationszustände einer Basis den Bitwert 1 und dem anderen Zustand den Bitwert 0 zu, z.B.:

| Basis | Polarisation | Bit |

| x | |↗〉 | 1 |

| x | |↖〉 | 0 |

| + | |↑〉 | 1 |

| + | |→〉 | 0 |

Es gibt jetzt für jeden Bitwert zwei mögliche Kodierungen. Das ist genau so gewollt, um einen sicheren Schlüssel zu generieren.

Ein sicherer Schlüssel

Damit ein Schlüssel sicher ist, dürfen nur Alice und Bob darauf Zugriff haben. Dazu muss im Wesentlichen dafür gesorgt werden, dass von der Kommunikation zwischen Alice und Bob nicht ausreichend Daten abgehört werden können, um den vollständigen Schlüssel daraus zu generieren. Außerdem sollte im Idealfall auffallen, wenn der Austausch des Schlüssels abgehört wird.

Mit dem BB84-Protokoll wird beides erreicht. Dazu nutzt man aus, dass Bob bei gleichen Basen ein zufälliges Ergebnis misst. Durch die doppelte Belegung der Bitwerte können gerade beide Situationen auftreten. Durch eine zufällige Kombination beider Fälle kann dann ein sicherer Schlüsseltausch erfolgen.

Simulation des Zufalls

Im Modell kann auf beiden Schirmen Licht beobachtet werden. Dies ist im realen Experiment offensichtlich nicht möglich, da das einzelne Photon nicht an beiden Detektoren gleichzeitig gemessen werden kann. Stattdessen zerfällt die Superposition durch die Messung und es ist zufällig, an welchem Detektor das Photon gemessen wird.

Dies hat die wichtige Konsequenz, dass Bob in der Realsituation nicht unterscheiden kann, ob er ein zufälliges Ergebnis gemessen hat, solange er nicht weiß, in welche Basis Alice das Bit verschlüsselt hat. Im Modell wird dies im Gegenteil sofort deutlich und hat keinen Zufallscharakter. Aus dem Grund müssen wir uns bei der Durchführung „dummstellen“ und so tun, als wenn wir nicht wüssten, ob das Ergebnis zuverlässig ist oder nicht. Auch den Zufall müssen wir simulieren. Dazu werden Würfel verwendet. Es gibt einen Würfel, mit dem eine zufällige Basis gewählt werden kann und einen Würfel, mit dem zufällig das Bit gewählt wird.

Durchführung des Protokolls

Für die Durchführung des Protokolls wird neben dem vorhandenen Kommunikationskanal mit Einzelphotonen als Informationsträger noch ein zweiter Kanal benötigt. Dieser Kanal ist öffentlich und hat keine besonderen technischen Anforderungen. In der Realität könnte das bspw. eine Kommunikation durch das Internet sein. Im Modell können die entsprechenden Informationen einfach mündlich ausgetauscht werden.

Arbeitsmaterialien

Beispielhaftes Workbook zum Einsatz im Unterricht: Workbook BB84